针对 VMware ESXi 的 TargetCompany 勒索软件攻击

重点总结

攻击者针对 VMware ESXi 环境发起针对 Linux 变种的 TargetCompany 勒索软件攻击。攻击涉及使用特制的 Shell 脚本,确保获得管理员权限,并创建包含受害者信息的 TargetInfotxt 文件。勒索软件加密与虚拟机相关的文件,并通过“rm f x”命令删除其痕迹。研究发现,有中国的互联网服务提供商ISP地址参与了攻击,但攻击者的来源尚不明确。最近,针对 VMware ESXi 环境的攻击袭来,这些攻击使用了一种 Linux 变种的 TargetCompany 勒索软件,也被称为 FARGO、Mallox 和 Tohnichi,相关信息由BleepingComputer报道。

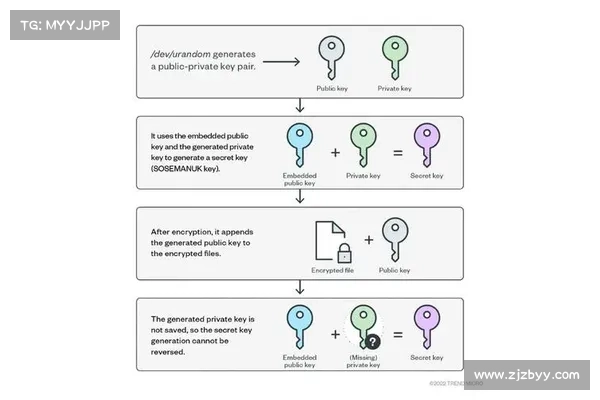

据报道,这类入侵被归因于一个名为 vampire 的 TargetCompany 勒索软件关联方,该方可能负责针对脆弱的 Microsoft SQL 服务器进行的攻击。这些攻击采用了一种特制的 Shell 脚本,该脚本不仅可以确保攻击者获取管理员权限,还能创建一个名为 TargetInfotxt 的文件,文件中包含受害者的信息。随后,勒索软件开始加密与虚拟机VM相关的文件。根据 Trend Micro 的报告,攻击者在发送一份包含付款说明的赎金通知后,利用脚本通过“rm f x”命令删除 TargetCompany 勒索软件的痕迹。

旋风加速免费安装官网

旋风加速免费安装官网在对最新的 TargetCompany 勒索软件攻击进行更深入的分析时发现,一些中国 ISP 提供的 IP 地址被用来传输恶意载荷和接收文本文件。然而,攻击者的具体来源仍然没有明确的结论。

通过这种攻击模式,企业需要加倍小心,确保系统的安全性和备份措施,以防止勒索软件侵害。

相关链接

Mallox 勒索软件加剧针对脆弱 Microsoft SQL 服务器的攻击Trend Micro 关于勒索软件攻击的报告在当前网络安全形势下,组织必须采取有效的网络安全防护措施,预防此类新型攻击。